Il est surprenant de constater combien de personnes sont intéressées à apprendre à pirater. Serait-ce parce qu’ils ont généralement une impression basée sur Hollywood dans leur esprit ?

En tout cas, grâce à la communauté open-source, nous pouvons énumérer un certain nombre d’outils de piratage pour répondre à chacun de vos besoins. Rappelez-vous simplement de rester éthique !

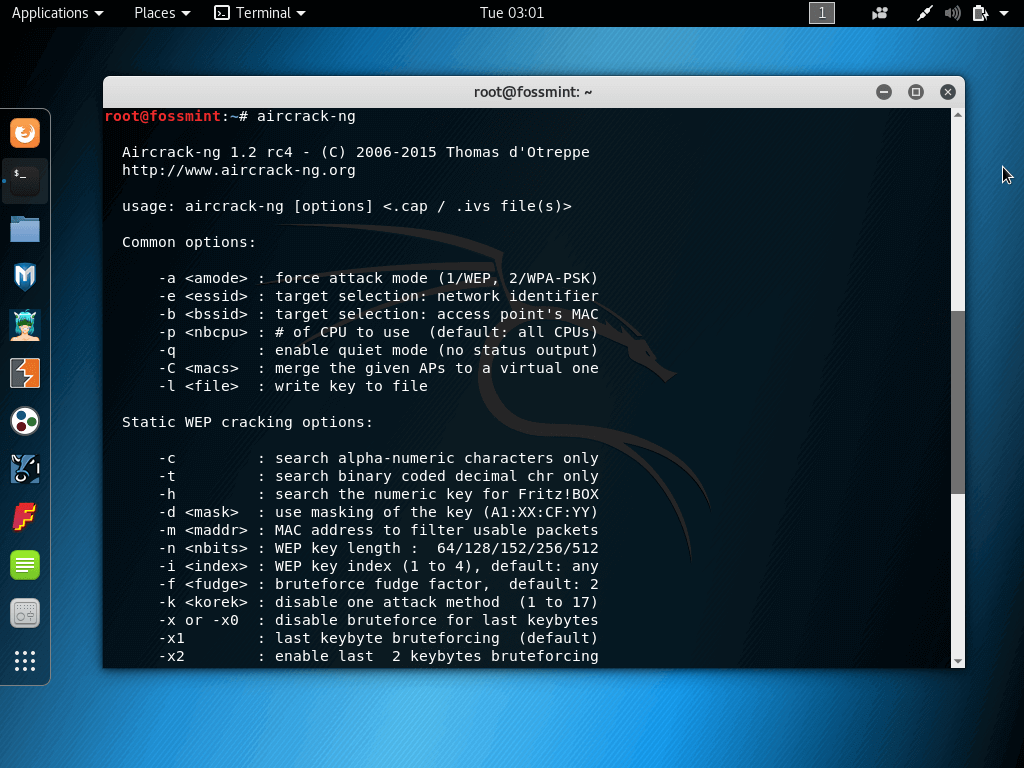

Aircrack-ng

Aircrack-ng est l’un des meilleurs outils de piratage de mots de passe sans fil pour le craquage WEP/WAP/WPA2 utilisé dans le monde entier !

Il fonctionne en prenant des paquets du réseau, l’analyse via les mots de passe récupérés. Il possède également une interface console. En plus de cela, Aircrack-ng fait également usage de l’attaque standard FMS (Fluhrer, Mantin et Shamir) ainsi que de quelques optimisations comme les attaques KoreK et PTW pour accélérer l’attaque qui est plus rapide que le WEP.

Si vous trouvez Aircrack-ng difficile à utiliser, il suffit de consulter les tutoriels disponibles en ligne.

Aircrack-ng Wifi Network Security

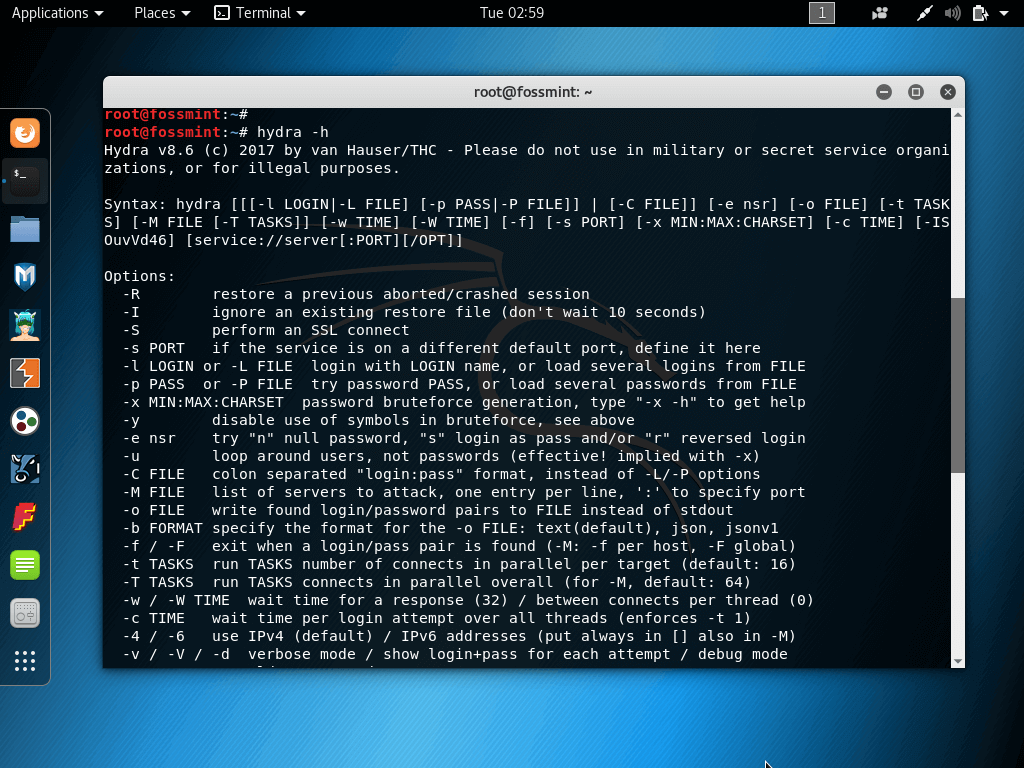

THC Hydra

THC Hydra utilise une attaque par force brute pour craquer pratiquement n’importe quel service d’authentification à distance. Il prend en charge les attaques rapides par dictionnaire pour plus de 50 protocoles, notamment ftp, https, telnet, etc.

Vous pouvez l’utiliser pour craquer des scanners web, des réseaux sans fil, des packet crafters, gmail, etc.

Hydra – Login Cracker

John the Ripper

John the Ripper est un autre outil de craquage populaire utilisé dans la communauté des tests de pénétration (et du piratage). Il a été initialement développé pour les systèmes Unix, mais s’est développé pour être disponible sur plus de 10 distros OS.

Il dispose d’un craqueur personnalisable, de la détection automatique du hachage du mot de passe, de l’attaque par force brute et de l’attaque par dictionnaire (entre autres modes de craquage).

John The Ripper Password Cracker

Metasploit Framework

Metasploit Framework est un framework open source avec lequel les experts et les équipes de sécurité vérifient les vulnérabilités ainsi qu’effectuent des évaluations de sécurité afin d’améliorer la sensibilisation à la sécurité.

Il comporte une pléthore d’outils avec lesquels vous pouvez créer des environnements de sécurité pour les tests de vulnérabilité et il fonctionne comme un système de test de pénétration.

Outil de test de pénétration Metasploit Framework

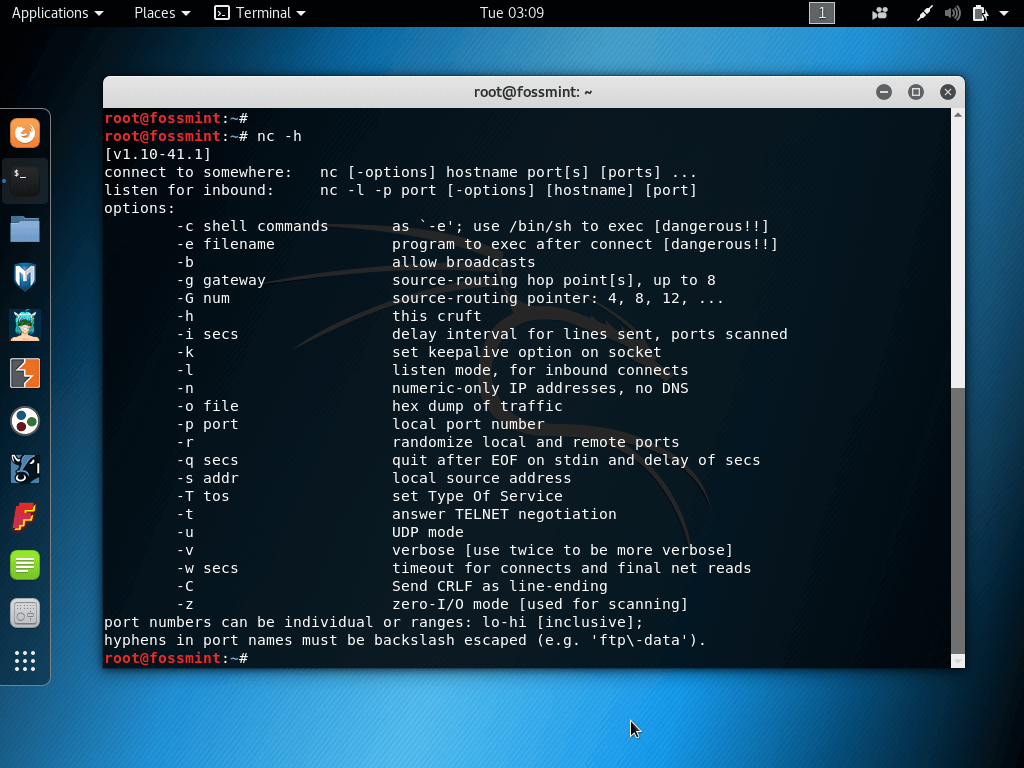

Netcat

Netcat, généralement abrégé en nc, est un utilitaire réseau avec lequel vous pouvez utiliser les protocoles TCP/IP pour lire et écrire des données à travers les connexions réseau.

Vous pouvez l’utiliser pour créer n’importe quel type de connexion ainsi que pour explorer et déboguer les réseaux en utilisant le mode tunnel, le balayage de port, etc.

Outil d’analyse réseau Netcat

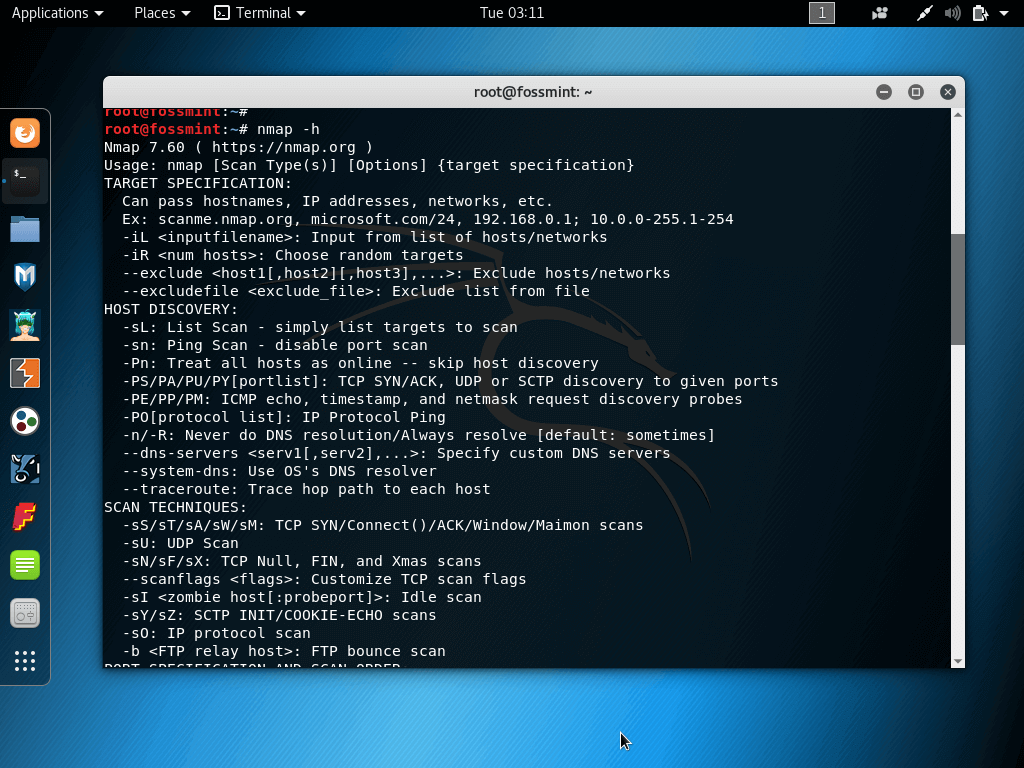

Nmap (« Network Mapper »)

Network Mapper est un outil utilitaire gratuit et open-source utilisé par les administrateurs système pour découvrir les réseaux et auditer leur sécurité.

Il est rapide à utiliser, bien documenté, dispose d’une interface graphique, prend en charge le transfert de données, l’inventaire du réseau, etc.

Outil de découverte de réseau et d’audit de sécurité Nmap

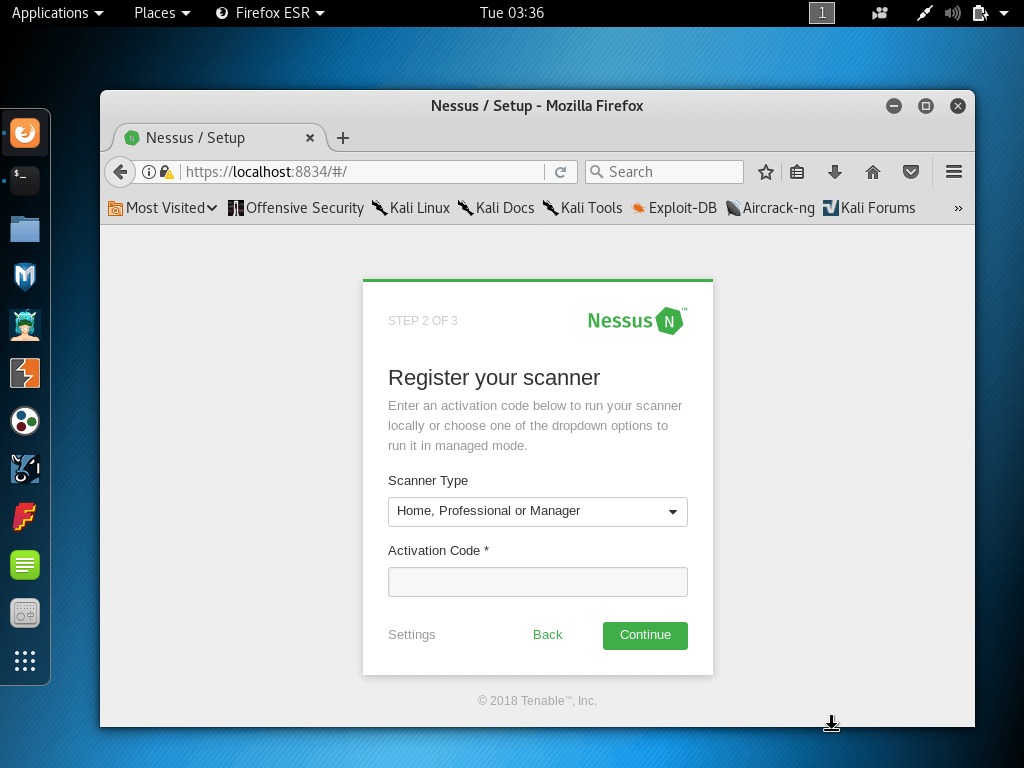

Nessus

Nessus est un outil d’analyse à distance que vous pouvez utiliser pour vérifier les vulnérabilités de sécurité des ordinateurs. Il ne bloque pas activement les vulnérabilités de vos ordinateurs, mais il sera capable de les renifler en exécutant rapidement plus de 1200 vérifications de vulnérabilité et en lançant des alertes lorsque des correctifs de sécurité doivent être apportés.

Nessus Vulnerability Scanner

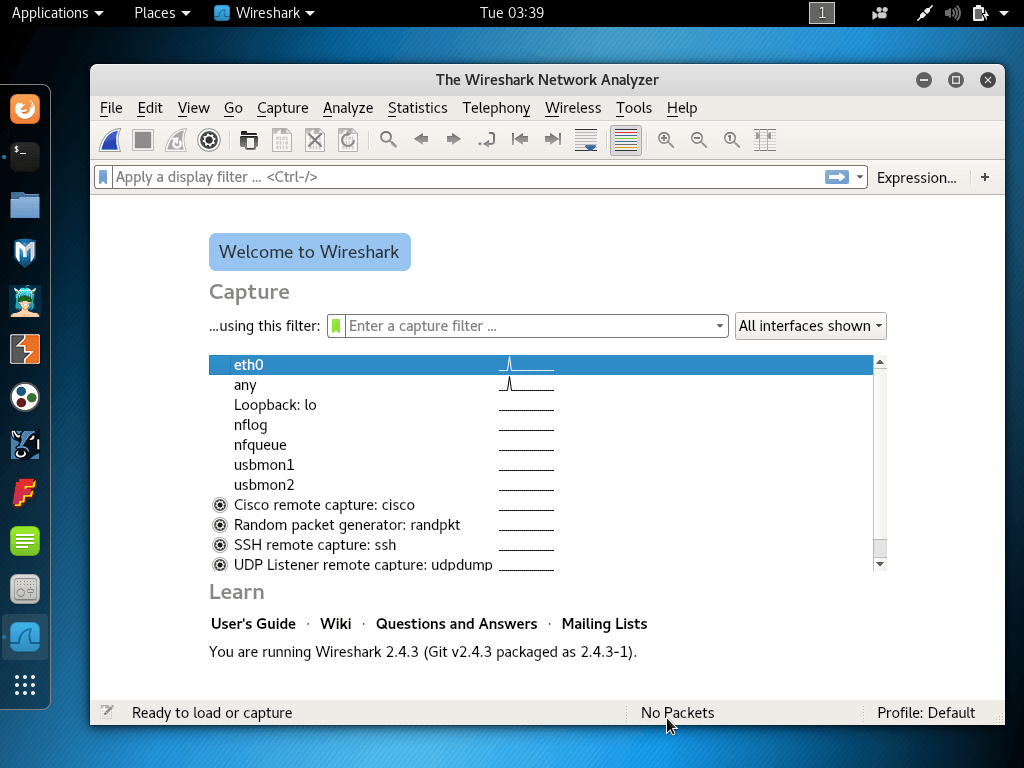

WireShark

WireShark est un analyseur de paquets open-source que vous pouvez utiliser gratuitement. Avec lui, vous pouvez voir les activités sur un réseau à un niveau microscopique couplé à un accès aux fichiers pcap, des rapports personnalisables, des déclencheurs avancés, des alertes, etc.

Il serait l’analyseur de protocole réseau le plus utilisé au monde pour Linux.

Wireshark Network Analyzer

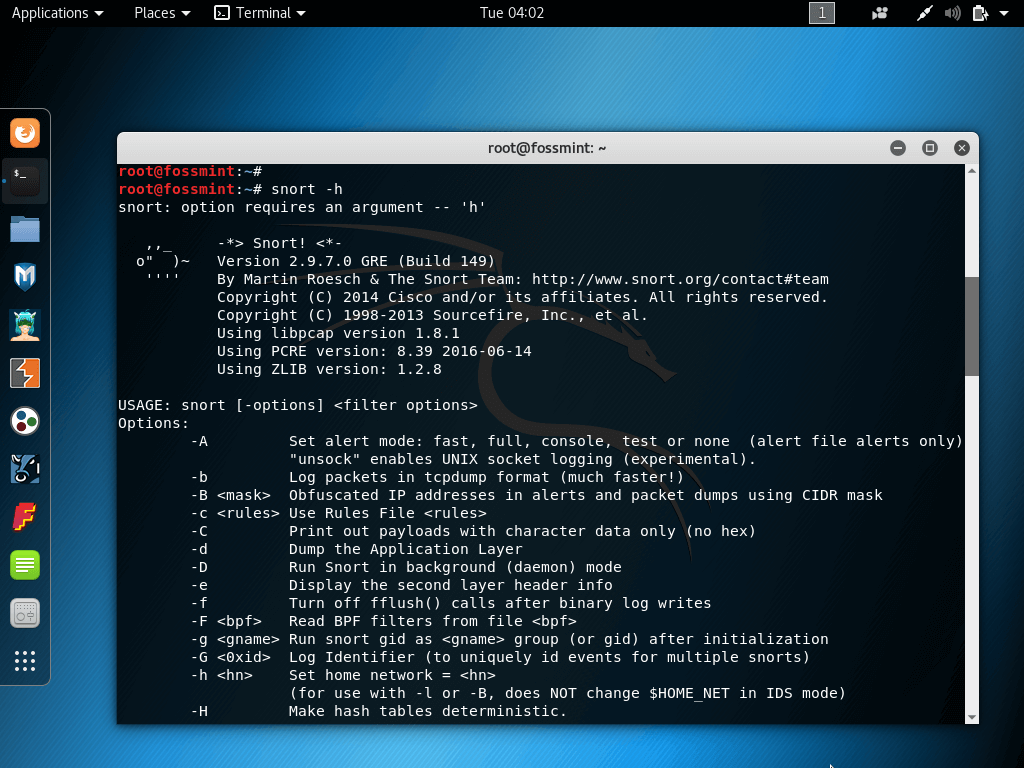

Snort

Snort est un NIDS gratuit et open-source avec lequel vous pouvez détecter les failles de sécurité de votre ordinateur.

Avec lui, vous pouvez exécuter l’analyse du trafic, la recherche/la correspondance de contenu, l’enregistrement des paquets sur les réseaux IP et détecter une variété d’attaques réseau, entre autres fonctionnalités, le tout en temps réel.

Snort Network Intrusion Prevention Tool

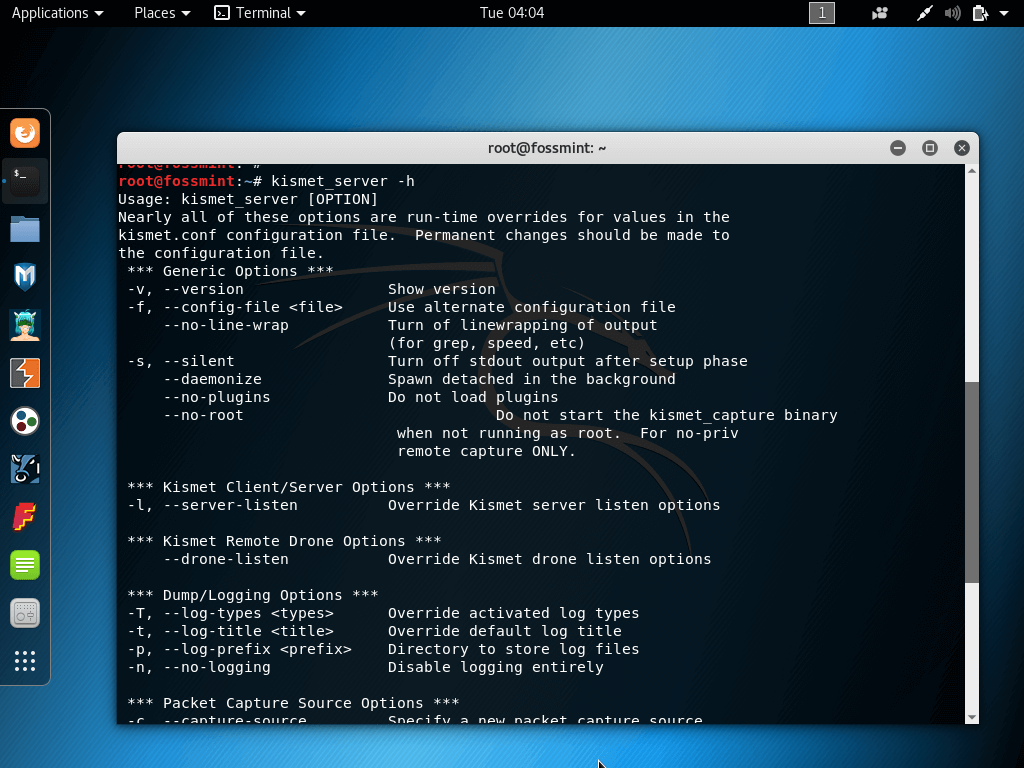

Kismet Wireless

Kismet Wireless est un système de détection d’intrusion, un détecteur de réseau et un renifleur de mot de passe. Il fonctionne principalement avec les réseaux Wi-Fi (IEEE 802.11) et peut voir ses fonctionnalités étendues à l’aide de plugins.

Kismet Wireless Network Detector

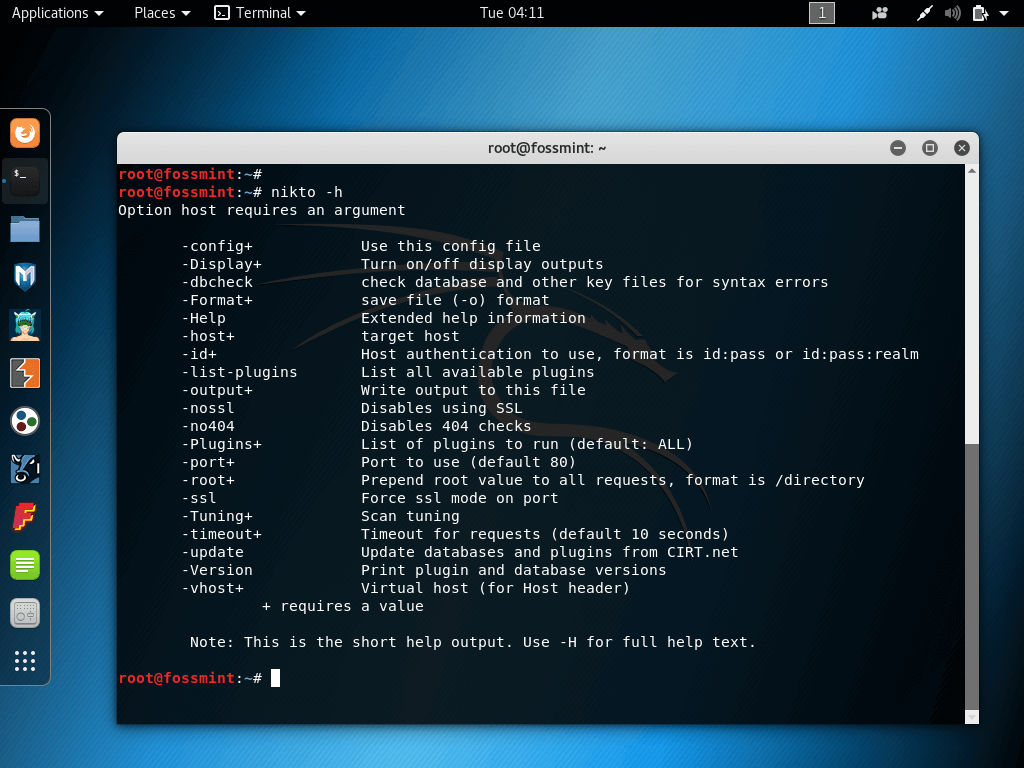

Nikto

Nikto2 est un scanner web gratuit et open-source permettant d’effectuer des tests rapides et complets contre des éléments sur le web. Pour ce faire, il recherche plus de 6500 fichiers potentiellement dangereux, des versions de programmes obsolètes, des configurations de serveurs vulnérables et des problèmes spécifiques au serveur.

Nikto Web Server Scanner

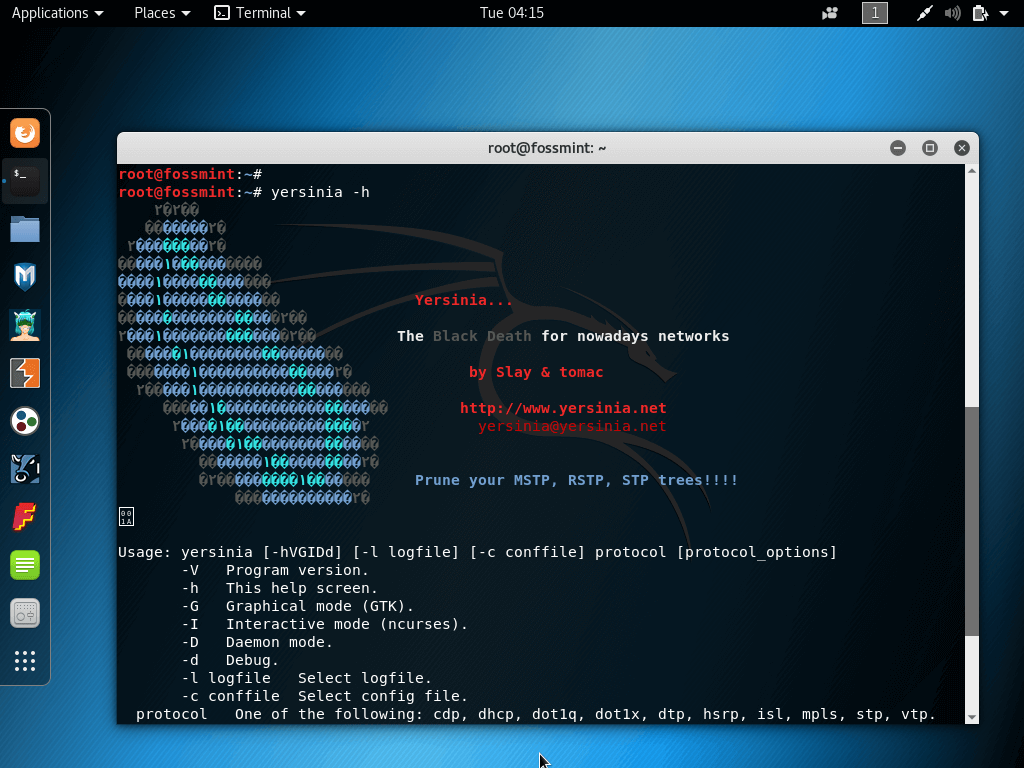

Yersinia

Yersinia, du nom de la bactérie yersinia, est un utilitaire réseau trop conçu pour exploiter les protocoles réseau vulnérables en se faisant passer pour un cadre d’analyse et de test de systèmes réseau sécurisés.

Il propose des attaques pour IEEE 802.1Q, le protocole de routeur de secours à chaud (HSRP), le protocole de découverte Cisco (CDP), etc.

Yersinia Network Analyzing Tool

Burp Suite Scanner

Burp Suite Scanner est une plateforme professionnelle à interface graphique intégrée pour tester les vulnérabilités de sécurité des applications web.

Il regroupe tous ses outils de test et de pénétration dans une édition communautaire (gratuite), et une édition professionnelle (349 $/utilisateur/an).

Burp Security Vulnerability Scanner

Hashcat

Hashcat est connu dans la communauté des experts en sécurité parmi l’outil utilitaire de craquage et de récupération de mots de passe le plus rapide et le plus avancé au monde. Il est open-source et dispose d’un moteur de règles in-kernel, de 200+ Hash-types, d’un système d’évaluation comparative intégré, etc.

Hashcat Password Recovery Tool

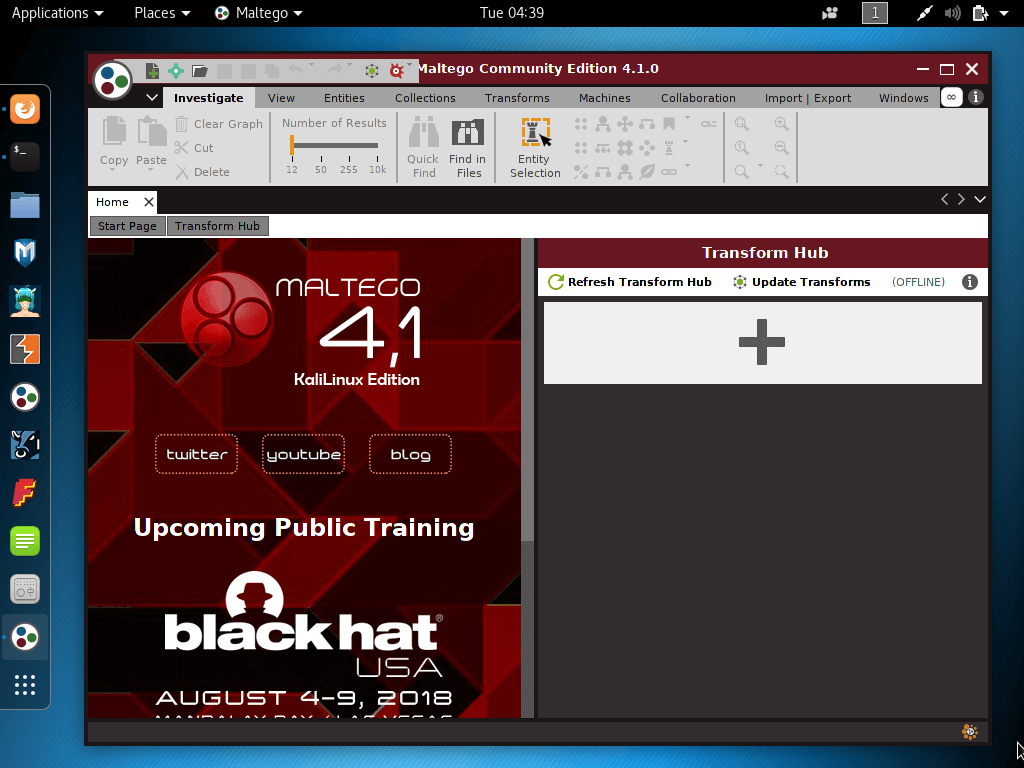

Maltego

Maltego est un logiciel propriétaire mais est largement utilisé pour la criminalistique et le renseignement open-source. C’est un outil utilitaire d’analyse de liens à interface graphique qui fournit une exploration de données en temps réel ainsi que des ensembles d’informations illustrés à l’aide de graphiques basés sur les nœuds et de connexions d’ordre multiple.

Maltego Intelligence and Forensics Tool

BeEF (The Browser Exploitation Framework)

BeEF, comme son nom l’indique, est un outil de pénétration qui se concentre sur les vulnérabilités des navigateurs. Avec lui, vous pouvez évaluer la force de sécurité d’un environnement cible en utilisant des vecteurs d’attaque côté client.

BeEF Browser Exploitation Framework

Fern Wifi Cracker

Fern Wifi Cracker est un outil de sécurité sans fil à interface graphique basé sur Python pour auditer les vulnérabilités du réseau. Avec lui, vous pouvez craquer et récupérer les clés WEP/WPA/WPS ainsi que plusieurs attaques sur les réseaux basés sur Ethernet.

Fern Wifi Cracker

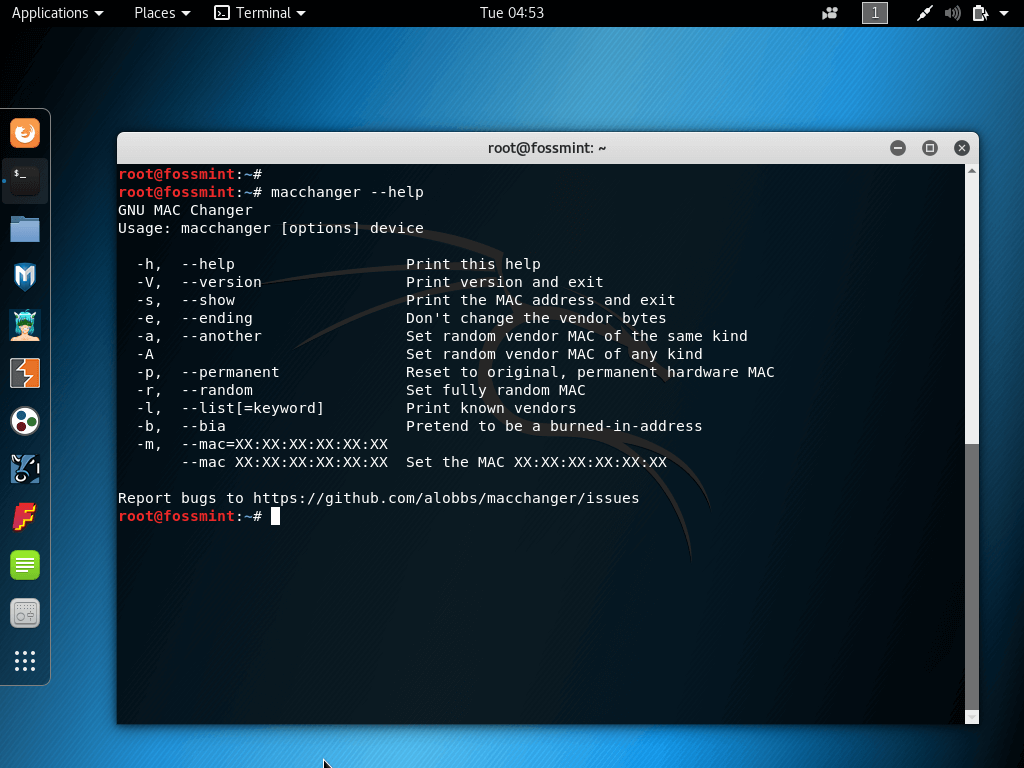

GNU MAC Changer

GNU MAC Changer est un utilitaire réseau qui facilite une manipulation plus facile et plus rapide des adresses MAC des interfaces réseau.

Gnu Mac Changer

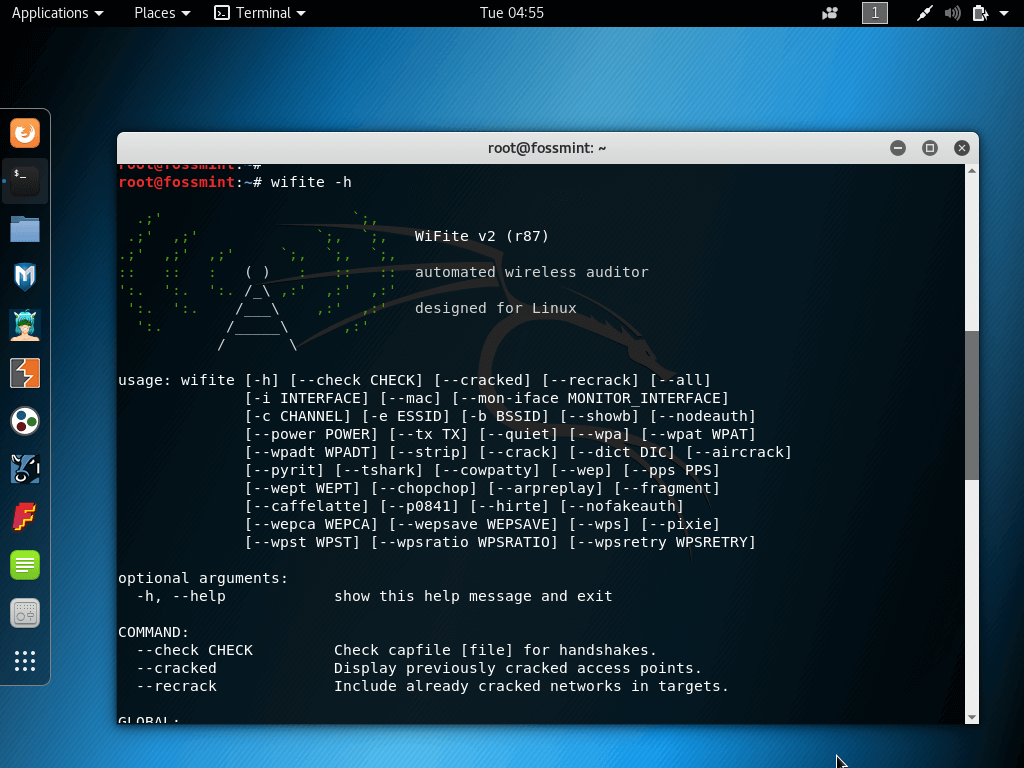

Wifite2

Wifite2 est un outil utilitaire d’audit de réseau sans fil basé sur Python, gratuit et open-source, conçu pour fonctionner parfaitement avec les distros de pen-testing. Il s’agit d’une réécriture complète de Wifite et donc, présente une performance améliorée.

Il fait un bon travail de décloquage et de craquage de points d’accès cachés, de craquage de mots de passe WEP faibles en utilisant une liste de techniques de craquage, etc.

Outil de vérification de réseau sans fil Wifite

20 .Pixiewps

Pixiewps est un outil utilitaire hors ligne de force brute basé sur le langage C pour exploiter les implémentations logicielles avec peu ou pas d’entropie. Il a été développé par Dominique Bongard en 2004 pour utiliser l’attaque « pixie-dust » avec l’intention d’éduquer les étudiants.

Dépendant de la force des mots de passe que vous essayez de craquer, Pixiewps peut faire le travail en un mater de secondes ou de minutes.

PixieWPS Brute Force Offline Tool

Bien, mesdames et messieurs, nous sommes arrivés à la fin de notre longue liste de tests de pénétration et d’outils de piratage pour Kali Linux.