É surpreendente quantas pessoas estão interessadas em aprender como hackear. Poderá ser porque normalmente têm uma impressão baseada em Hollywood?

Anyway, graças à comunidade de código aberto podemos listar uma série de ferramentas de hacking para se adequarem a cada uma das suas necessidades. Lembre-se apenas de manter a ética!

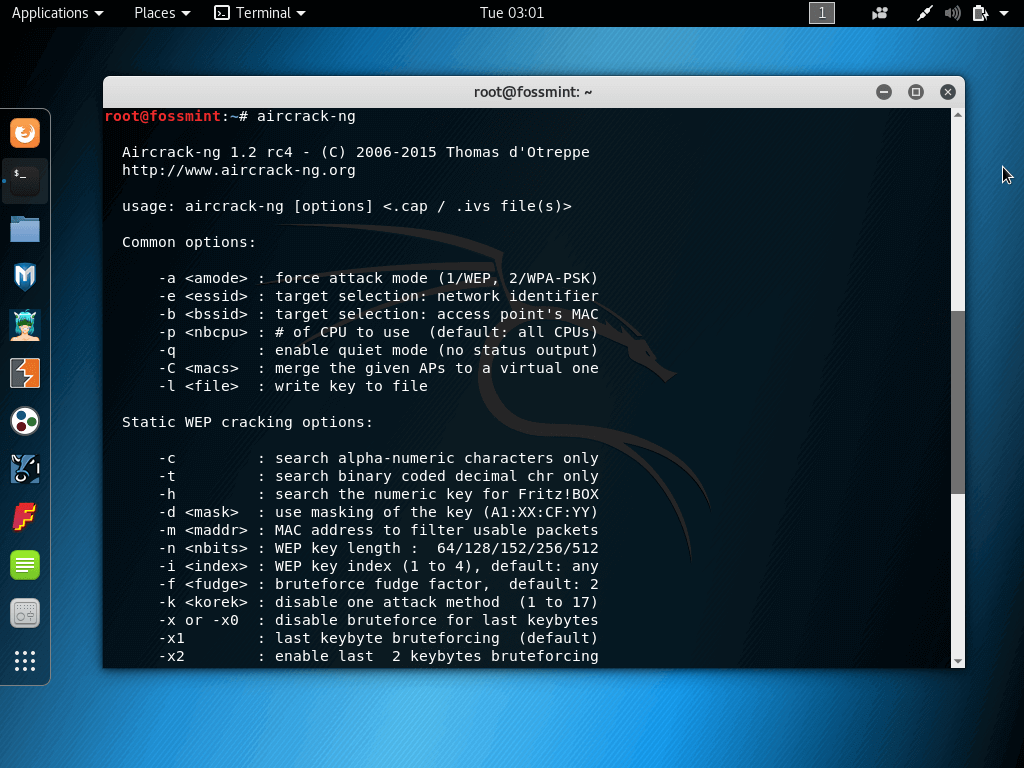

Aircrack-ng

Aircrack-ng é uma das melhores ferramentas de hacking de palavras-passe sem fios para cracking WEP/WAP/WPA2 utilizadas em todo o mundo!

Funciona pegando em pacotes da rede, analisando-os através de palavras-passe recuperadas. Possui também uma interface de consola. Além disso, a Aircrack-ng também faz uso de ataque padrão FMS (Fluhrer, Mantin, e Shamir) juntamente com algumas optimizações como os ataques KoreK e PTW para acelerar o ataque que é mais rápido do que o WEP.

Se achar o Aircrack-ng difícil de usar, basta verificar os tutoriais disponíveis online.

p>Aircrack-ng Wifi Network Security

p>Aircrack-ng Wifi Network Security THC Hydra

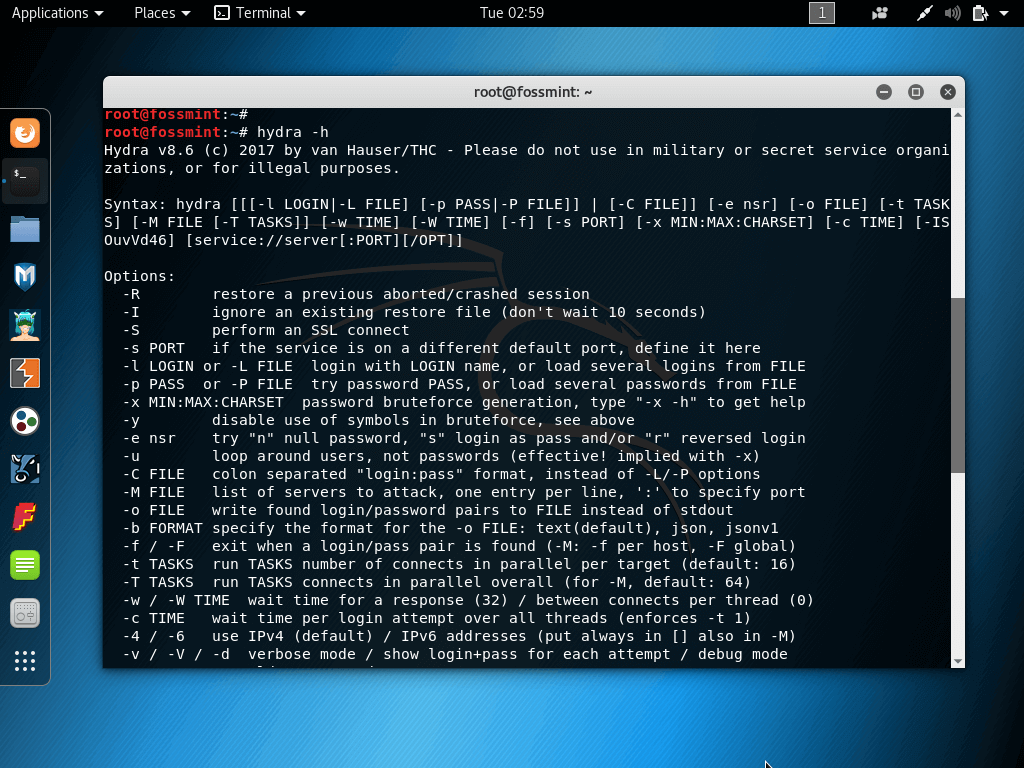

THC Hydra usa ataque por força bruta para rachar virtualmente qualquer serviço de autenticação remota. Suporta ataques rápidos de dicionário para mais de 50 protocolos, incluindo ftp, https, telnet, etc.

Pode utilizá-lo para craquear em scanners da web, redes sem fios, artesãos de pacotes, gmail, etc.

Hydra – Login Cracker

John the Ripper

John the Ripper é outra ferramenta popular de craqueamento utilizada na comunidade de testes de penetração (e hacking). Foi inicialmente desenvolvido para sistemas Unix, mas cresceu para estar disponível em mais de 10 distribuições de SO.

Apresenta um cracker personalizável, detecção automática de hash por senha, ataque de força bruta, e ataque de dicionário (entre outros modos de craqueamento).

p>John The Ripper Password Cracker

p>John The Ripper Password Cracker Metasploit Framework

Metasploit Framework é uma estrutura de código aberto com a qual peritos e equipas de segurança verificam as vulnerabilidades, bem como realizam avaliações de segurança a fim de melhor consciencializar a segurança.

Apresenta uma pletora de ferramentas com as quais se pode criar ambientes de segurança para testes de vulnerabilidade e funciona como um sistema de testes de penetração.

p>Metasploit Framework Penetration Testing Tool

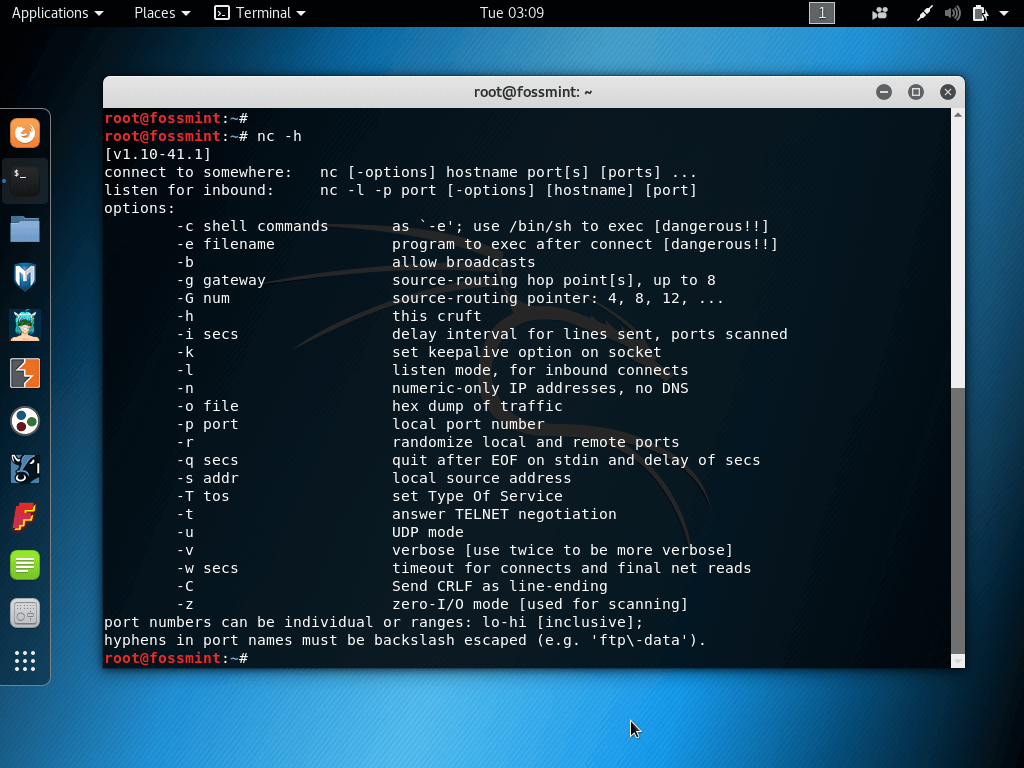

p>Metasploit Framework Penetration Testing Tool Netcat

Netcat, normalmente abreviado para nc, é um utilitário de rede com o qual pode utilizar protocolos TCP/IP para ler e escrever dados através de ligações de rede.

P>Pode usá-lo para criar qualquer tipo de ligação, bem como para explorar e depurar redes usando o modo de túnel, varrimento de portas, etc.

p>Ferramenta de Análise de RedesNetcat

p>Ferramenta de Análise de RedesNetcat Nmap (“Network Mapper”)

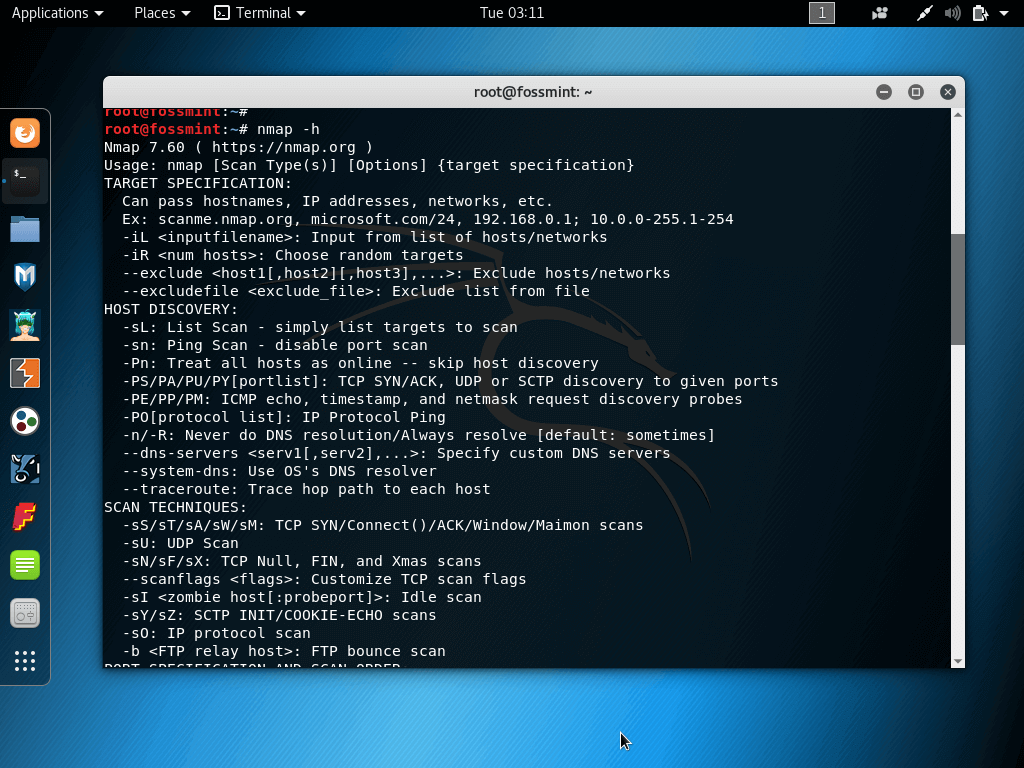

Network Mapper é uma ferramenta utilitária gratuita e de código aberto utilizada por administradores de sistemas para descobrir redes e auditar a sua segurança.

É rápido no funcionamento, bem documentado, possui uma GUI, suporta transferência de dados, inventário de rede, etc.

p>Nmap Network Discovery and Security Auditing Tool

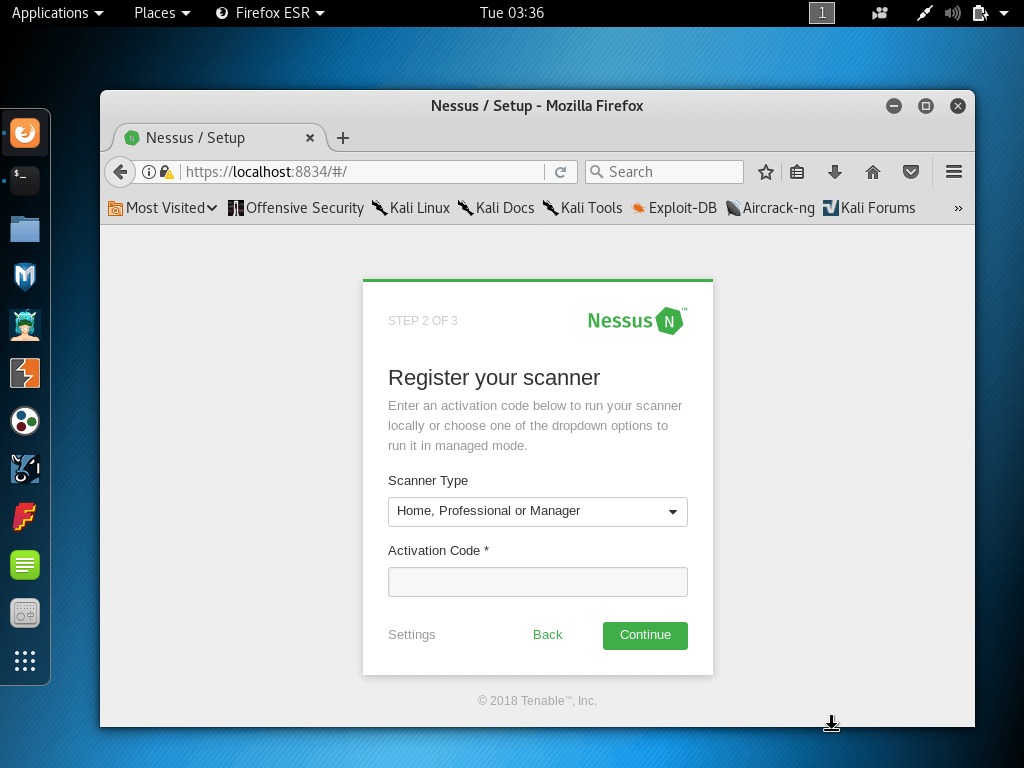

p>Nmap Network Discovery and Security Auditing Tool Nessus

Nessus é uma ferramenta de digitalização remota que pode ser utilizada para verificar computadores quanto a vulnerabilidades de segurança. Não bloqueia activamente quaisquer vulnerabilidades que os seus computadores tenham mas será capaz de as farejar executando rapidamente mais de 1200 verificações de vulnerabilidades e lançando alertas quando for necessário efectuar quaisquer correcções de segurança.

p>Nessus Vulnerability Scanner

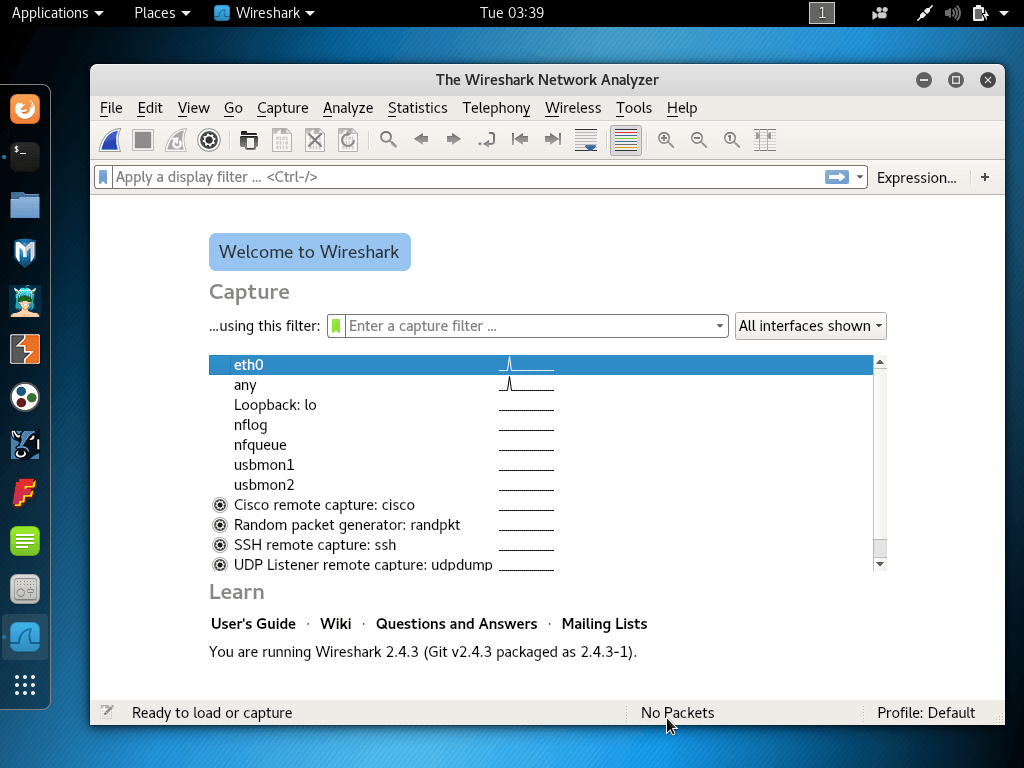

p>Nessus Vulnerability Scanner WireShark

WireShark é um analisador de pacotes de código aberto que pode utilizar gratuitamente. Com ele é possível ver as actividades numa rede a partir de um nível microscópico associado ao acesso a ficheiros pcap, relatórios personalizáveis, triggers avançados, alertas, etc.

É alegadamente o analisador de protocolo de rede mais utilizado no mundo para Linux.

p>Analizador de Rede Wireshark

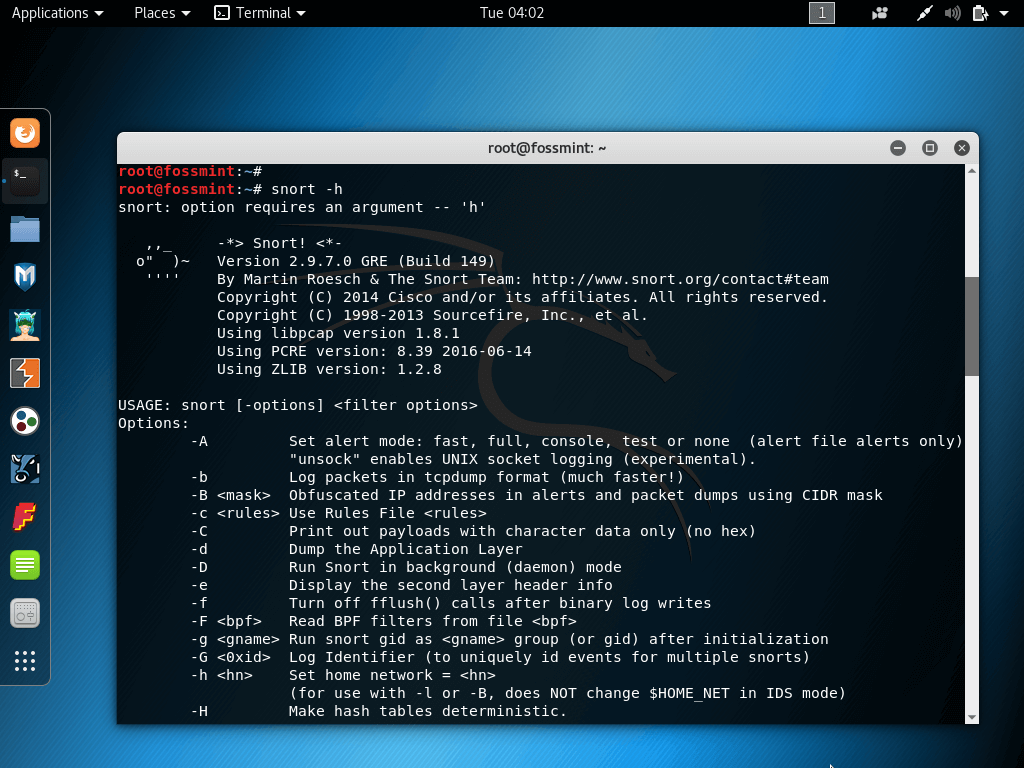

p>Analizador de Rede Wireshark Snortar

Snort é um NIDS gratuito e de código aberto com o qual pode detectar vulnerabilidades de segurança no seu computador.

Com ele pode executar análise de tráfego, pesquisa/combinação de conteúdos, registo de pacotes em redes IP, e detectar uma variedade de ataques de rede, entre outras características, tudo em tempo real.

p>Snortar Ferramenta de Prevenção de Intrusão de Rede

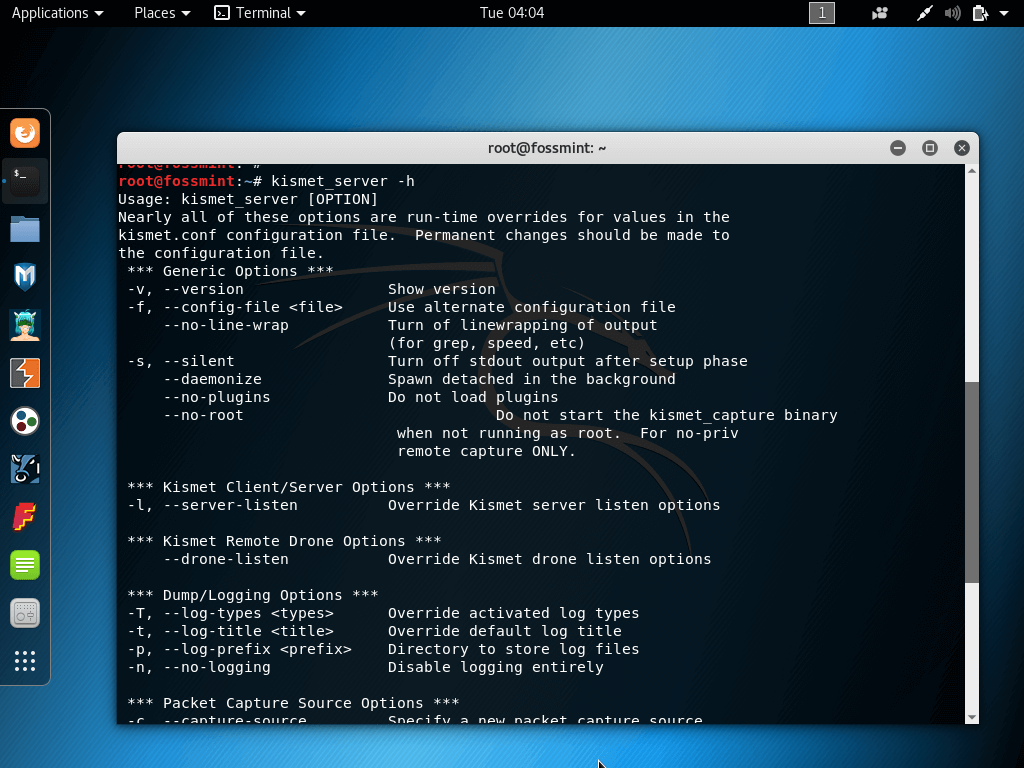

p>Snortar Ferramenta de Prevenção de Intrusão de Rede Kismet Wireless

Kismet Wireless é um sistema de detecção de intrusão, detector de rede, e sniffer de palavra-passe. Funciona predominantemente com redes Wi-Fi (IEEE 802.11) e pode ter a sua funcionalidade alargada utilizando plugins.

p>Kismet Wireless Network Detector

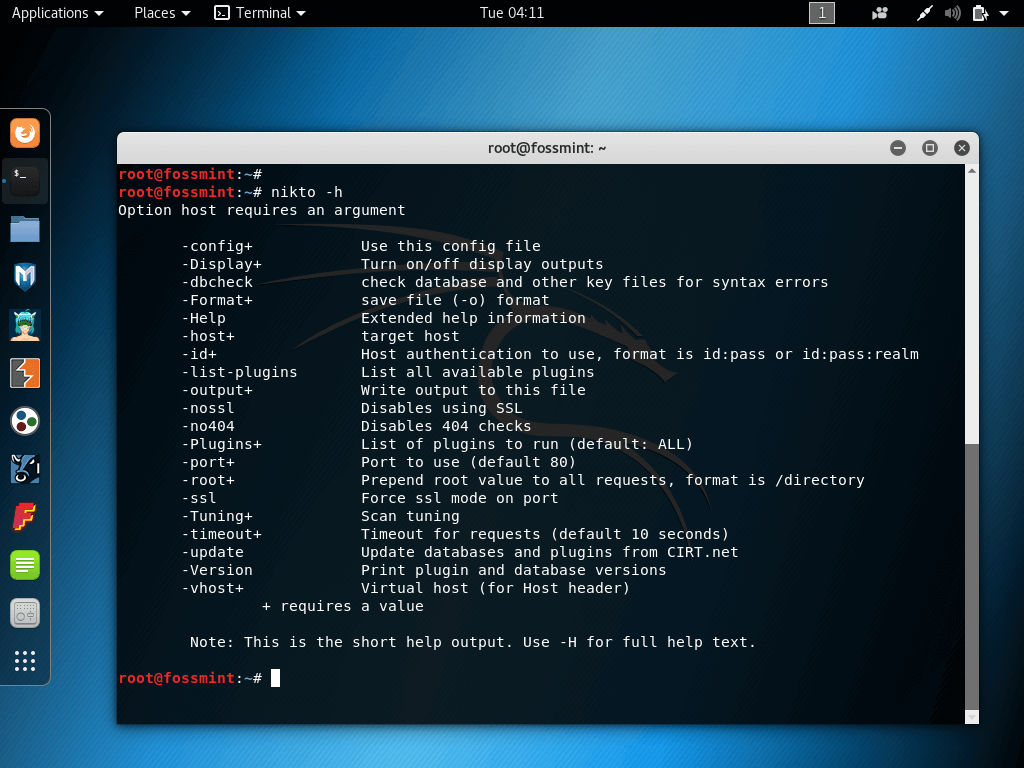

p>Kismet Wireless Network Detector Nikto

Nikto2 é um scanner web gratuito e de código aberto para realizar testes rápidos e abrangentes contra itens na web. Faz isto ao procurar mais de 6500 ficheiros potencialmente perigosos, versões desactualizadas de programas, configurações de servidores vulneráveis, e problemas de especificação de servidores.

p>Nikto Web Server Scanner

p>Nikto Web Server Scanner Yersinia

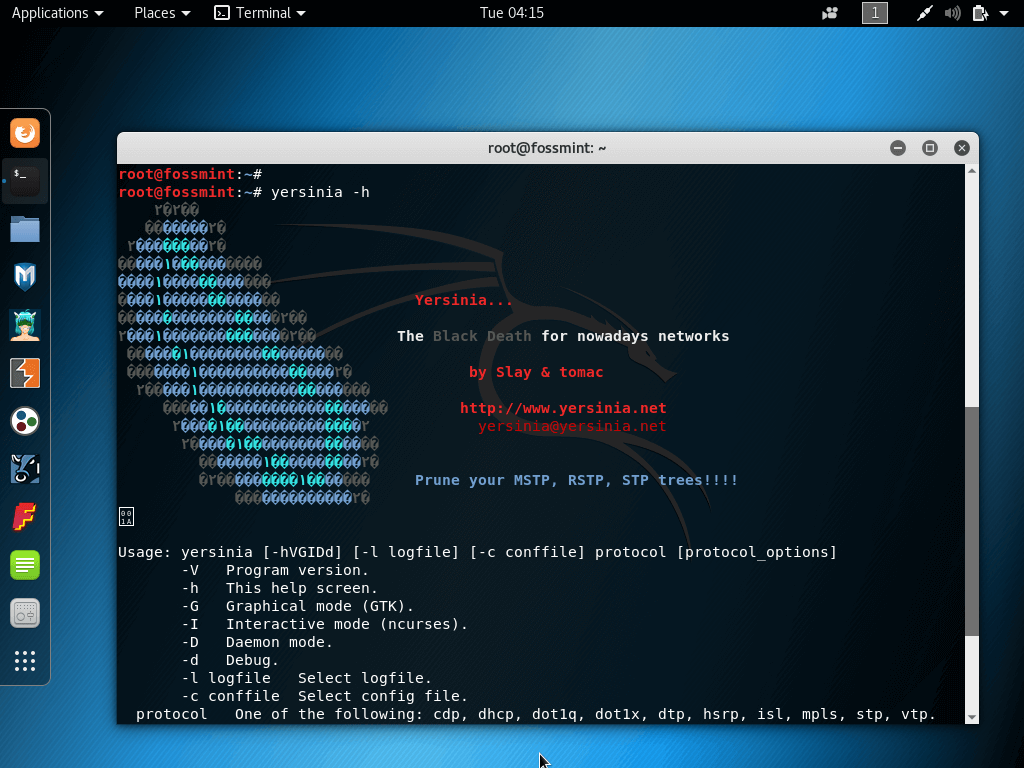

Yersinia, com o nome da bactéria yersinia, é um utilitário de rede também concebido para explorar protocolos de rede vulneráveis, fingindo ser um sistema de rede seguro que analisa e testa a estrutura.

Ataca ataques para IEEE 802.1Q, Hot Standby Router Protocol (HSRP), Cisco Discovery Protocol (CDP), etc.

p>Yersinia Network Analyzing Tool

p>Yersinia Network Analyzing Tool Burp Suite Scanner

Burp Suite Scanner é uma plataforma GUI profissional integrada para testar as vulnerabilidades de segurança das aplicações web.

Reúne todas as suas ferramentas de teste e penetração numa edição comunitária (gratuita), e numa edição profissional ($349 /utilizador/ano).

p>Burp Security Vulnerability Scanner

p>Burp Security Vulnerability Scanner Hashcat

Hashcat é conhecido na comunidade de peritos em segurança entre os mais rápidos e avançados cracker de senhas e ferramenta utilitária de recuperação do mundo. É de código aberto e possui um motor de regras no núcleo, 200+ tipos de Hash-, um sistema de benchmarking incorporado, etc.

div> p>Hashcat Password Recovery Tool

p>Hashcat Password Recovery Tool

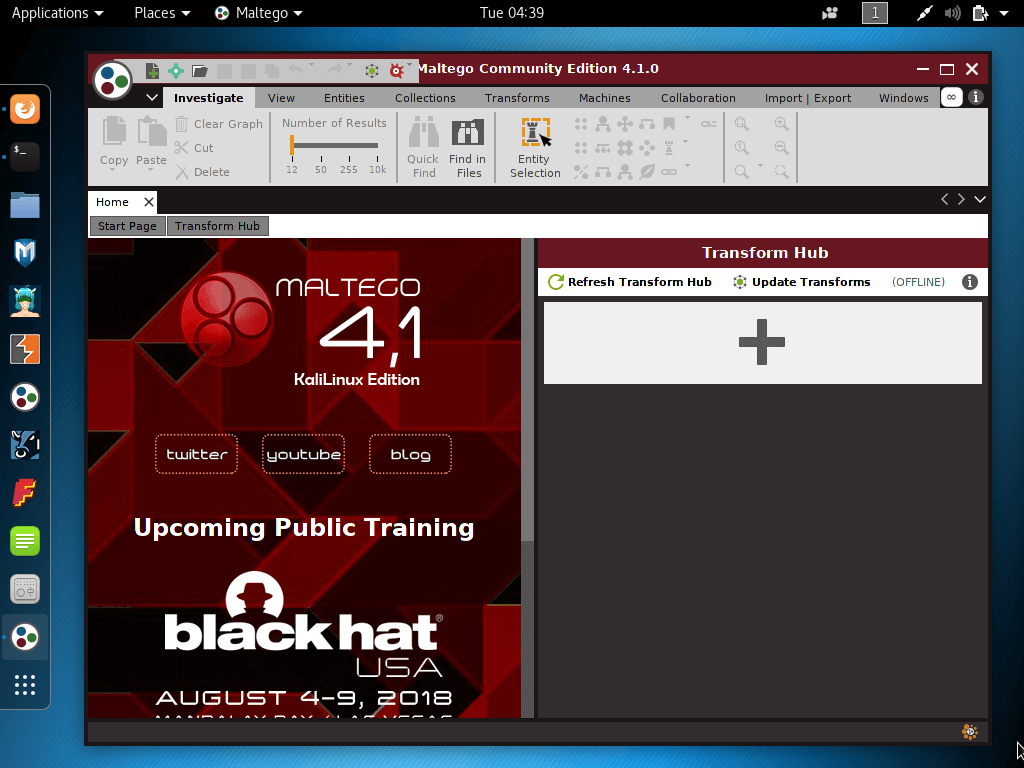

Maltego

Maltego é um software adequado, mas é amplamente utilizado para forenses e inteligência de código aberto. É uma ferramenta utilitária de análise de ligações GUI que fornece mineração de dados em tempo real juntamente com conjuntos de informação ilustrada usando gráficos baseados em acenos e ligações de ordem múltipla.

Maltego Intelligence and Forensics Tool

BeEF (The Browser Exploitation Framework)

BeEF, como o nome indica, é uma ferramenta de penetração que se concentra nas vulnerabilidades do navegador. Com ela é possível avaliar a força de segurança de um ambiente alvo usando vectores de ataque do lado do cliente.

BeEF Browser Exploitation Framework

Fern Wifi Cracker

Fern Wifi Cracker é uma ferramenta de segurança sem fios GUI baseada em Python para auditoria de vulnerabilidades de rede. Com ele, pode craquear e recuperar chaves WEP/WPA/WPS, bem como vários ataques baseados em rede em redes baseadas em Ethernet.

Fern Wifi Cracker

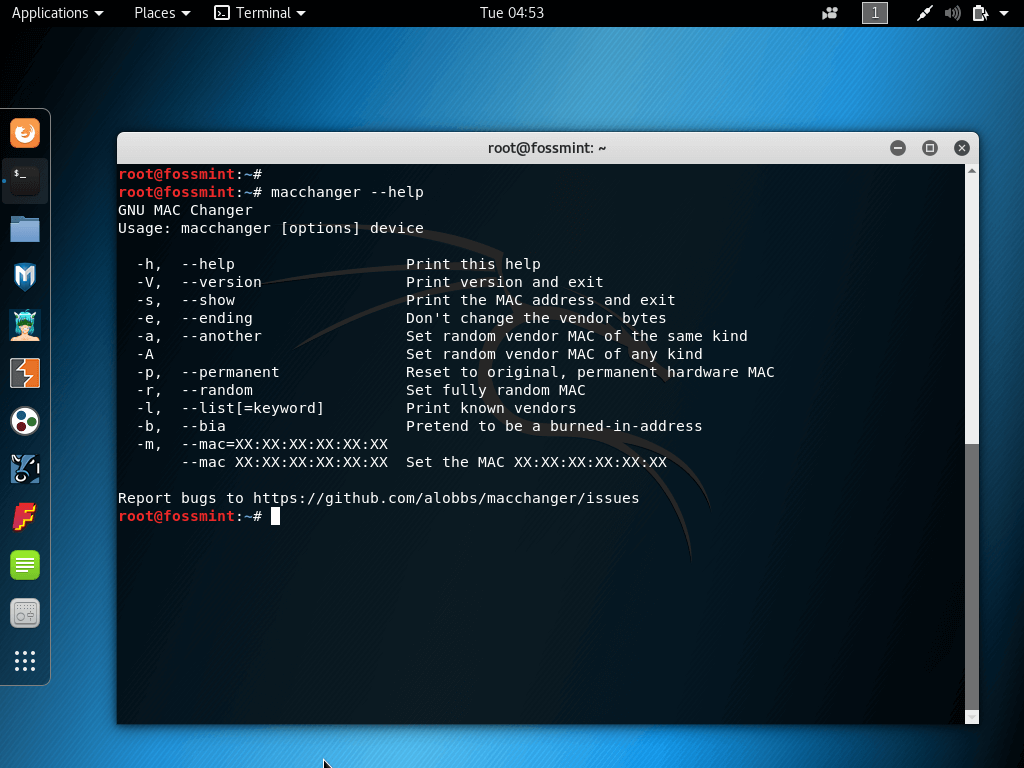

GNU MAC Changer

GNU MAC Changer é um utilitário de rede que facilita uma manipulação mais fácil e rápida dos endereços MAC das interfaces de rede.

Gnu Mac Changer

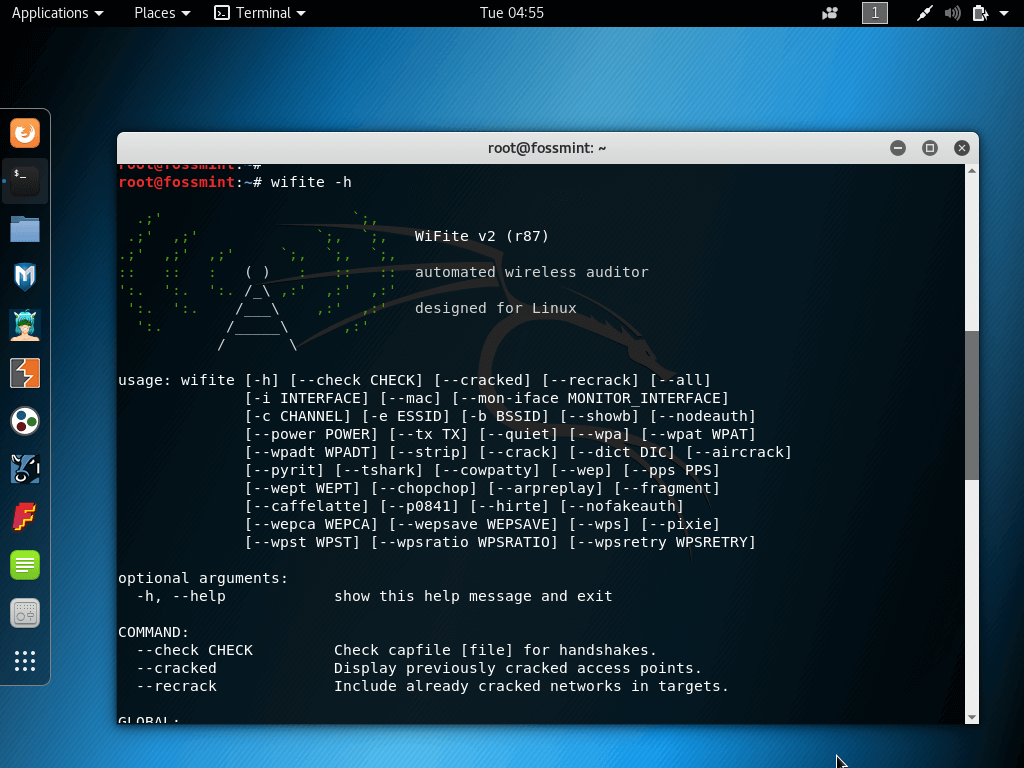

Wifite2

Wifite2 é uma ferramenta utilitária de auditoria de rede sem fios baseada em Python livre e de código aberto, concebida para funcionar perfeitamente com distribuições de teste com caneta. É uma reescrita completa de Wifite e, portanto, apresenta um desempenho melhorado.

Faz um bom trabalho na descodificação e quebra de pontos de acesso ocultos, quebra de senhas WEP fracas usando uma lista de técnicas de cracking, etc.

p>Wifite Wireless Network Auditing Tool

p>Wifite Wireless Network Auditing Tool 20 .Pixiewps

Pixiewps é uma ferramenta utilitária offline baseada em C para exploração de implementações de software com pouca ou nenhuma entropia. Foi desenvolvido por Dominique Bongard em 2004 para usar o “ataque de pixie-dust” com a intenção de educar os estudantes.

Dependente da força das palavras-passe que está a tentar decifrar, Pixiewps pode fazer o trabalho numa questão de segundos ou minutos.

p>PixieWPS Brute Force Offline Tool

p>PixieWPS Brute Force Offline Tool Bem, senhoras e senhores, chegamos ao fim da nossa longa lista de testes de penetração e ferramentas de Hacking para Kali Linux.