In deze tutorial leren we –

- Wat is IP & Mac-adres

- Wat is Address Resolution Protocol (ARP) Poisoning?

- Hacking Activiteit: Configureer Static ARP in Windows

Wat is IP en MAC Adressen

IP Adres is het acroniem voor Internet Protocol adres. Een internet protocol adres wordt gebruikt om een computer of een apparaat, zoals printers, opslagschijven op een computernetwerk uniek te identificeren. Er zijn momenteel twee versies van IP-adressen. IPv4 maakt gebruik van 32-bits getallen. Vanwege de enorme groei van het internet is IPv6 ontwikkeld, dat gebruik maakt van 128-bits getallen.

IPv4-adressen zijn geformatteerd in vier groepen getallen, gescheiden door punten. Het minimum getal is 0, en het maximum getal is 255. Een voorbeeld van een IPv4-adres ziet er zo uit;

IPv6-adressen worden geformatteerd in groepen van zes getallen, gescheiden door hele dubbele punten. De groepnummers worden geschreven als 4 hexadecimale cijfers. Een voorbeeld van een IPv6-adres ziet er als volgt uit;

2001:0db8:85a3:0000:0000:8a2e:0370:7334

Om de weergave van de IP-adressen in tekstformaat te vereenvoudigen, worden de voorloopnullen weggelaten en wordt de groep nullen gecompleteerd weggelaten. Het bovenstaande adres wordt in vereenvoudigde vorm weergegeven als;

2001:db8:85a3:::8a2e:370:7334

MAC Address is het acroniem voor media access control address. MAC-adressen worden gebruikt om netwerkinterfaces eenduidig te identificeren voor communicatie op de fysieke laag van het netwerk. MAC-adressen zijn meestal in de netwerkkaart ingebouwd.

Een MAC-adres is als een serienummer van een telefoon, terwijl het IP-adres als een telefoonnummer is.

Oefening

We gaan ervan uit dat u voor deze oefening Windows gebruikt. Open de opdrachtprompt.

Voer het commando in

ipconfig /all

U krijgt gedetailleerde informatie over alle netwerkverbindingen die op uw computer beschikbaar zijn. De hieronder getoonde resultaten zijn voor een breedbandmodem om het MAC-adres en IPv4-formaat te tonen en voor een draadloos netwerk om IPv6-formaat te tonen.

Wat is ARP Poisoning?

ARP is het acroniem voor Address Resolution Protocol. Het wordt gebruikt om IP-adressen om te zetten naar fysieke adressen op een switch. De host stuurt een ARP broadcast over het netwerk, en de ontvangende computer antwoordt met zijn fysieke adres. Het opgeloste IP/MAC-adres wordt dan gebruikt om te communiceren. ARP-poisoning is het verzenden van valse MAC-adressen naar de switch, zodat deze de valse MAC-adressen kan associëren met het IP-adres van een echte computer op een netwerk en het verkeer kan kapen.

ARP Poisoning Countermeasures

Static ARP entries: deze kunnen in de lokale ARP-cache worden gedefinieerd en de switch kan worden geconfigureerd om alle automatische ARP-antwoordpakketten te negeren. Het nadeel van deze methode is dat zij moeilijk te handhaven is op grote netwerken. IP/MAC-adres mapping moet worden verspreid over alle computers in het netwerk.

ARP-poisoning-detectiesoftware: deze systemen kunnen worden gebruikt om de IP/MAC-adresresolutie kruiselings te controleren en ze te certificeren als ze zijn geauthenticeerd. Niet-gecertificeerde IP/MAC-adresresoluties kunnen dan worden geblokkeerd.

Beveiliging van het besturingssysteem: deze maatregel is afhankelijk van het gebruikte besturingssysteem. Hieronder volgen de basistechnieken die door verschillende besturingssystemen worden gebruikt.

- Linux gebaseerd: deze werken door het negeren van ongevraagde ARP-antwoordpakketten.

- Microsoft Windows: het ARP-cache gedrag kan via het register worden geconfigureerd. De volgende lijst bevat enkele van de software die kan worden gebruikt om netwerken tegen sniffen te beschermen;

- AntiARP- biedt bescherming tegen zowel passief als actief sniffen

- Agnitum Outpost Firewall-biedt bescherming tegen passief sniffen

- XArp- biedt bescherming tegen zowel passief als actief sniffen

- Mac OS: ArpGuard kan worden gebruikt om bescherming te bieden. Het beschermt tegen zowel actief als passief sniffen.

Hacking Activiteit: Configureer ARP entries in Windows

We gebruiken Windows 7 voor deze oefening, maar de commando’s zouden ook op andere versies van Windows moeten kunnen werken.

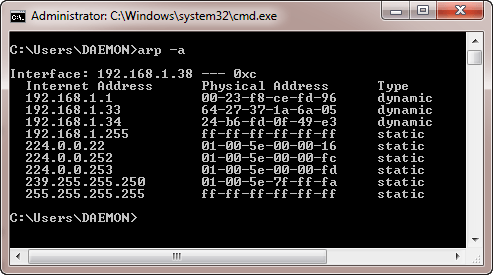

Open de opdrachtprompt en voer het volgende commando in

arp –a

HIER,

- aprc roept het ARP-configuratieprogramma op dat zich in de map Windows/System32 bevindt

- -a is de parameter om de inhoud van de ARP cache weer te geven

U krijgt resultaten zoals hieronder

Opmerking: Dynamische entries worden automatisch toegevoegd en verwijderd bij gebruik van TCP/IP sessies met computers op afstand.

Statische vermeldingen worden handmatig toegevoegd en worden verwijderd wanneer de computer opnieuw wordt opgestart, en de netwerkinterfacekaart opnieuw wordt opgestart of bij andere activiteiten die daarop van invloed zijn.

Statische entries toevoegen

Open de commando prompt en gebruik dan het ipconfig /all commando om het IP en MAC adres op te vragen

Het MAC adres wordt weergegeven met het Physical Address en het IP-adres is IPv4Address

Voer het volgende commando in

arp –s 192.168.1.38 60-36-DD-A6-C5-43

Opmerking: Het IP- en MAC-adres zullen verschillen van de hier gebruikte adressen. Dit is omdat ze uniek zijn.

Gebruik het volgende commando om de ARP cache te bekijken

arp –a

U krijgt de volgende resultaten

Merk op dat het IP adres is omgezet naar het MAC adres dat we hebben opgegeven en dat het van een statisch type is.

Het verwijderen van een ARP cache entry

Gebruik het volgende commando om een entry te verwijderen